Het in 1971 ontwikkelde FTP protocol is nog steeds bij sommige organisaties in gebruik voor het up- en downloaden van websitebestanden. Waarom is dit onveilig en waarom zou je hier eigenlijk meteen mee moeten stoppen?

Toegegeven, ook ondergetekende is er groot mee geworden. Je bouwde vroeger je website op je computer, belde in met je modem en gebruikte een FTP-client om je nieuwe creatie te uploaden naar een server. Dit was 25 jaar geleden nog heel gebruikelijk. Maar sindsdien zijn we, noodzakelijkerwijs, steeds bewuster geworden van de gebreken van deze werkwijze.

Encryptie

Een standaard FTP-verbinding is niet voorzien van enige vorm van encryptie. Dat betekend dat iedereen die mee kan kijken met de verbinding, bijvoorbeeld op een gedeeld Wifi-netwerk, niet alleen de gebruikersnaam en wachtwoord voorbij ziet komen. Maar ook de inhoud van alle bestanden die je up- en download. In deze bestanden kunnen ook weer wachtwoorden of klantgegevens staan.

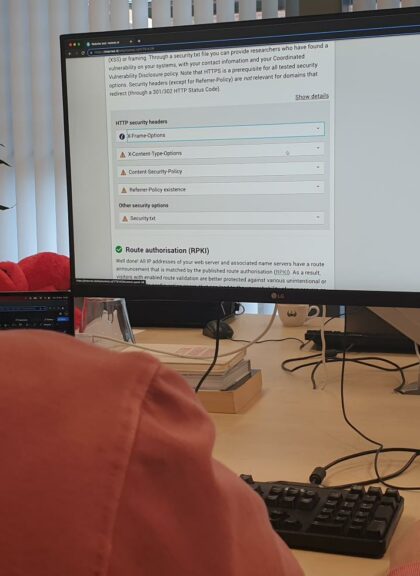

Hiervoor is geen sophisticated magic nodig. Gewoon standaard tools als Wireshark die het netwerkverkeer inzichtelijk maakt en met filters meteen de gewenste informatie geeft:

Buiten het feit dat een buitenstaander zelf nu ook kan inloggen met deze gegevens gaat er misschien ook informatie van klanten en bezoekers over deze onveilige verbinding. Hiermee kan het gebruik van FTP zelfs een privacy punt worden. Je draagt geen zorg voor de bescherming van informatie van derden.

FTP over SSL (FTPS)

Een verbetering kwam eind jaren 90 toen de eerste servers het SSL-protocol gingen toe passen op FTP-verkeer. Net als bij websites over https:// zorgt het SSL-protocol voor een encryptie van de verbinding en is deze niet meer zo eenvoudig af te luisteren zoals hierboven met Wireshark. Een van de belangrijke voorwaarden is hierbij dat ook voor FTP een geldig SSL certificaat dient te worden gebruikt. Iets wat je helaas niet standaard ziet waardoor gebruikers de eerste melding over een niet-verifieerbaar certificaat wegklikken als zijnde een nutteloze melding. Juist deze melding zou je moeten attenderen dat de veilig geachte FTPS-verbinding toch niet zo veilig is.

FTP over SSH (SFTP)

Een echt veilige keuze is het gebruik van SFTP. Hierbij loopt de FTP-sessie over een SSH-verbinding. SSH is een protocol waarmee je met een versleutelde manier kan inloggen op een ander systeem, in deze context vaak een webserver. SFTP wordt dan ook vaak Secure-FTP genoemd, al kan dat weer verwarren met het bovengenoemde FTPS-protocol.

De versleutelde verbinding die SSH ons geeft wordt momenteel door de industrie als veilig geacht. Dus alleen daarom al reden om voortaan SFTP te gebruiken. Maar SSH komt met nog een gave functie, namelijk om met een publiek/geheim sleutelpaar te werken. Een dergelijke sleutelpaar geneer je eenmalig op je laptop of desktop. Het publieke deel geef je af aan de computer waarmee je verbinding wilt maken terwijl het geheime deel, je raad het vast al, veilig blijft opgeslagen op jouw apparaat. Deze manier van identificeren is aanzienlijk veiliger dan een gebruikersnaam/wachtwoord combinatie.

Nog een probleem

Of een organisatie nou FTP, FTPS of SFTP gebruikt. Vaak delen organisatie de betreffende gebruikersnaam/wachtwoord combinatie binnen de organisatie. Ze zijn dus wel uniek per project, maar niet per medewerker (tenzij je dus een SSH sleutelpaar gebruikt). Dit is een onveilige situatie omdat je een transactie niet kunt herleiden tot een persoon of apparaat. Daarnaast worden deze logingegevens lang niet altijd aangepast na het vertrek van een medewerker of stagiair. Zij blijven dus toegang houden tot de website projecten van een bureau. Ook hierbij is de kans dus groot dat informatie in handen komt van onbevoegde of een website onklaar kan worden gemaakt. Een bijkomend risico is dat deze logingegevens ook in handen van andere terecht kan komen. Bijvoorbeeld wanneer een laptop is gestolen of geïnfecteerd is met malware.

Hoe dan wel?

- Stop met het gebruik van FTP, dat kan écht niet meer. Maak gebruik van SFTP of op zijn minst FTPS

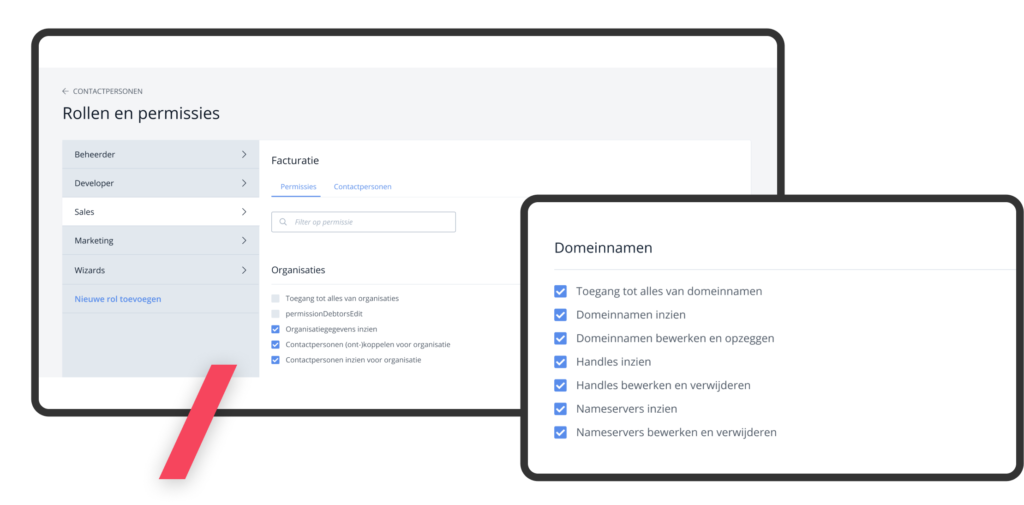

- Iedere medewerker (en apparaat) dient zijn eigen toegangsgegevens tot een project te hebben.

- Maak de dienst alleen toegangelijk vanaf specifieke IP-adressen, zoals het kantoor, VPN en thuiswerkplekken.

Klinkt dit als lastige maatregelen? Niets is minder waar. Vanuit ons dashboard nodigen organisaties medewerkers uit die toegang moeten hebben tot projecten. Dankzij 2FA kunnen deze medewerkers veilig inloggen en eventuele SSH sleutels en IP-adressen opgeven. Hierdoor kunnen zij snel en veilig aan de slag, ook al werken ze tijdelijk vanuit een andere locatie. En met één druk op de knop is deze toegang ook weer ingetrokken.

Met deze veilige workflow worden al duizenden websites en applicaties bij ons beheerd. Wil jij met jouw organisatie ook de stap vooruitzetten? Neem contact op met een van onze collega’s.

Wil je veiliger developen?

Bij ons kan je het niet fout doen